Cyberbezpieczeństwo dla Stacji Uzdatniania Wody

Cyberbezpieczeństwo w branży wodnej przestało być domeną działów IT. Stało się kluczowym elementem zarządzania ryzykiem operacyjnym. Ochrona systemów SCADA/ICS to ciągły wyścig zbrojeń, wymagający inwestycji w technologie, procedury i – co najważniejsze – w wiedzę i świadomość ludzi. Zapewnienie cyfrowego bezpieczeństwa naszym stacjom uzdatniania wody to dziś tak samo ważna misja, jak dbanie o czystość samej wody.

Cyberbezpieczeństwo w branży wodnej: Jak chronić SUW przed atakami hakerskimi?

Woda płynąca z naszych kranów jest tak oczywistym elementem codzienności, że rzadko postrzegamy ją jako element infrastruktury krytycznej. A jednak, systemy zaopatrzenia w wodę to skomplikowane obiekty przemysłowe, których sercem są dziś systemy komputerowe. Ta cyfrowa transformacja, choć przynosi ogromne korzyści w zakresie wydajności, otwiera również nowe drzwi dla zagrożeń, o których jeszcze dekadę temu nikt nie myślał – cyberataków.

Atak na Stację Uzdatniania Wody (SUW) to nie scenariusz filmu akcji. To realne zagrożenie, które może prowadzić do skażenia wody, przerw w jej dostawie lub paraliżu całego miasta. Jak więc chronić ten życiowy zasób w erze cyfrowej?

Dlaczego SUW jest celem ataków? Główne zagrożenia

Systemy sterowania przemysłowego (ICS), w tym SCADA, które zarządzają pracą pomp, zaworów i procesów dozowania na SUW, przez lata były projektowane z myślą o niezawodności i bezpieczeństwie fizycznym, a nie cyfrowym. Często były to systemy izolowane. Dziś, w dobie Internetu Rzeczy (IoT) i zdalnego dostępu, granice te się zatarły, tworząc nowe punkty ataku.

Główne wektory ataków i słabe punkty

-

Połączenie sieci IT i OT: Największe ryzyko powstaje, gdy sieć biurowa (IT), używana do maili i przeglądania internetu, jest połączona bez odpowiednich zabezpieczeń z siecią operacyjną (OT), która steruje procesami technologicznymi. Złośliwe oprogramowanie, które dostanie się na komputer w biurze, może w ten sposób „przeskoczyć” do systemów kontrolujących uzdatnianie wody.

-

Nieaktualne oprogramowanie: Wiele systemów SCADA działa na starszych, niewspieranych już systemach operacyjnych (jak Windows XP czy 7), na które nie są wydawane aktualizacje bezpieczeństwa. Każda znana podatność w takim systemie to otwarta brama dla atakujących.

-

Słabe zabezpieczenia zdalnego dostępu: Umożliwienie pracownikom lub firmom zewnętrznym zdalnego dostępu do systemów SUW jest wygodne, ale bez silnych zabezpieczeń (jak VPN i uwierzytelnianie wieloskładnikowe – MFA) staje się głównym celem hakerów.

-

Czynnik ludzki (Phishing): Najsłabszym ogniwem często jest człowiek. Wystarczy, że jeden pracownik kliknie w złośliwy link w mailu (phishing) lub użyje tego samego, słabego hasła w wielu miejscach, aby otworzyć atakującym drogę do sieci.

Konsekwencje udanego ataku mogą być katastrofalne – od zaszyfrowania danych i żądania okupu (ransomware), przez sabotaż (np. zmiana dawek chloru, wyłączenie pomp), po kradzież danych operacyjnych.

Dobre praktyki – czyli jak zbudować cyfrową twierdzę

Ochrona SUW to nie jednorazowe działanie, ale ciągły proces. Skuteczna strategia obronna opiera się na kilku filarach:

1. Segmentacja sieci: Stwórz cyfrową fosę

Absolutną podstawą jest rygorystyczne oddzielenie sieci biurowej (IT) od sieci przemysłowej (OT). Pomiędzy nimi powinna znajdować się tzw. strefa zdemilitaryzowana (DMZ) z odpowiednio skonfigurowanymi zaporami sieciowymi (firewallami), które kontrolują i filtrują każdy bit danych przepływający między tymi dwiema strefami. Komputer księgowej nigdy nie powinien mieć bezpośredniego dostępu do sterownika PLC zarządzającego filtracją.

2. Zarządzanie dostępem: Wiedzieć, kto, co i kiedy

Należy wdrożyć zasadę najmniejszych uprawnień. Oznacza to, że każdy użytkownik i system ma dostęp tylko do tych zasobów, które są mu absolutnie niezbędne do wykonania zadania. Ponadto kluczowe jest:

- Silne hasła i polityka ich zmiany: Wymuszanie skomplikowanych haseł i ich regularna zmiana to podstawa.

- Uwierzytelnianie wieloskładnikowe (MFA): Wszędzie tam, gdzie to możliwe, a zwłaszcza przy dostępie zdalnym, samo hasło to za mało. Wymagane powinno być dodatkowe potwierdzenie tożsamości, np. kodem z aplikacji w telefonie.

3. Higiena systemów: Regularne aktualizacje i „łatanie”

Każde oprogramowanie ma luki. Dlatego kluczowe jest regularne instalowanie aktualizacji bezpieczeństwa (tzw. łatek) na wszystkich systemach – od serwerów SCADA, przez stacje operatorskie, po sterowniki PLC. Należy prowadzić inwentaryzację oprogramowania i regularnie sprawdzać bazy znanych podatności (CVE).

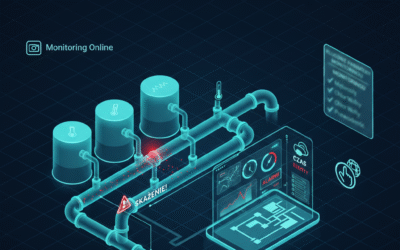

4. Monitoring i detekcja: Oczy szeroko otwarte

Nie można obronić się przed czymś, czego się nie widzi. Niezbędne jest wdrożenie systemów, które monitorują ruch w sieci OT w poszukiwaniu anomalii. Systemy wykrywania włamań (IDS) mogą zaalarmować administratorów o nietypowej aktywności, np. próbie komunikacji sterownika z nieznanym adresem w internecie, co może być oznaką trwającego ataku.

5. Plan Reagowania na Incydenty: Co zrobić, gdy stanie się najgorsze?

Nawet najlepsze zabezpieczenia mogą kiedyś zawieść. Dlatego każda organizacja musi mieć przygotowany szczegółowy plan działania na wypadek cyberataku. Musi on jasno określać: kto jest za co odpowiedzialny, jak odizolować zainfekowane systemy, jak przywrócić działanie z kopii zapasowych i jak komunikować się z odpowiednimi służbami (w tym z CSIRT NASK) i społeczeństwem.

6. Świadomość pracowników: Człowiek jako pierwsza linia obrony

Technologia to jedno, ale to pracownicy są na pierwszej linii frontu. Regularne, obowiązkowe szkolenia z cyberbezpieczeństwa są absolutnie kluczowe. Muszą oni umieć rozpoznawać próby phishingu, rozumieć politykę haseł i wiedzieć, jak reagować w przypadku podejrzenia incydentu.

Ostrzeżenia na SUW – jak wykryć skażenia

Systemy Wczesnego Ostrzegania to fundamentalna zmiana w filozofii zapewniania bezpieczeństwa wody. To przejście od polegania na danych historycznych do zarządzania opartego na informacji w czasie rzeczywistym. Dzięki nim SUW zyskuje zdolność do proaktywnego działania,...

Nowe zagrożenia i wyzwania dla Stacji Uzdatniania Wody

Problem mikrozanieczyszczeń w wodzie jest jednym z największych wyzwań środowiskowych XXI wieku. Wymaga on nie tylko działania "na końcu rury", czyli wdrażania zaawansowanych i kosztownych technologii na SUW. Kluczowe jest również ograniczanie emisji u źródła –...

Bezpieczeństwo wodne – mam plan

Stworzenie i wdrożenie Planu Bezpieczeństwa Wodnego wymaga czasu i zaangażowania, ale jest to jedna z najlepszych inwestycji, jaką może poczynić przedsiębiorstwo wodociągowe. To inwestycja w realne bezpieczeństwo dostarczanej wody, w optymalizację działania i w...

Wierzymy, że przyszłość uzdatniania wody leży w inteligentnych, zrównoważonych i w pełni zautomatyzowanych technologiach.

Naszą misją jest dostarczanie SUW rozwiązań nowej generacji, które nie tylko gwarantują krystalicznie czystą i bezpieczną wodę, ale także rewolucjonizują efektywność operacyjną, obniżają koszty i minimalizują wpływ na środowisko.

Współpraca

Kontakt

Radosław Szczerbowski

r.szczerbowski@hydrobotic.pl

(+48) 516 133 176